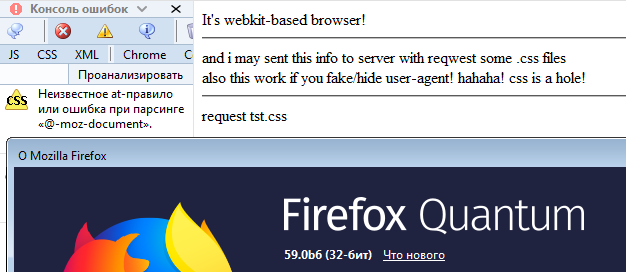

детектим тип браузера даже с отключенными скриптами и убранным или поддельным юзерагентом

и отсылаем инфу на сервер

типы

1 ие (можно было еще и версию воткнуть типа 6 7 8 итд но лень)

2 мозилловский

3 все остальные(написал что вебкит)

отправка данных о задетекченном типе идёт через запрос картинок-фонов

вебкит один зеленый

ие зелёный и синий

мозилла зелёный и красный

http://www.xmail.net/daednrob/files/mysoft/cssishole/browserdetectcss.htm

и это еще не юзались всякие @media

ps наверняка и у хрома и прочих сафарей можно найти специфическое типа moz- но ковыряться лень.

и до кучи размер экрана можно узнать с отключенными скриптами там как раз собака-медиа юзается.

воткнуть туда запросы-картинки передающие значения можно точно также.

http://www.xmail.net/daednrob/files/mysoft/cssishole/showscreensize.htm

---

нее браузер не стучит! технологии безопасны!! ВЕРЬТЕ НАМ!!

добавил еще немного про стук

и ещё

okkamas_knife,Какой отклик без стука

"Просите – и вам дадут, ищите – и найдете, стучите – и вам откроют. Потому что каждый, кто просит, получает, и кто ищет, находит, и тому, кто стучит, откроют."

да я давно уже заметил что на безопасность всем плевать.

это чисто для демонстрации тем недопараноикам что хотят замаскировать браузер с включенными скриптами

если и без скриптов то можно задетектить (а юзая @media и версию узнать поконкретнее)

то со скриптами и подавно.

если непонятно как работает стук еще раз поясню

вот зашел ты на страничку , юзерагент скрыт или изменён, скрипты выключены

если обработки странички нет или вырублены картинки то в логах сервера будет только один запрос

если там не ие и не мозилла то 2 запроса страничка и green.png

если ие то запросов три страничка зеленый и синий если мозилла то тоже три страничка зелёный и красный.

сделать всё это незаметным и удобоваримым для последующей обработки вообще нет проблем.

и это таки да кусок к отпечатку

ну а разместив подобное в разных местах и генеря картинки можно отслеживать юзера даже если он режет скрипты

и меняет юзерагента

okkamas_knife, Ну так и что с этим поделать?

ничего.. просто иметь ввиду что безопасность штука комплексная и достаточно одного прокола.

всё равно юзеры не способны выполнять даже минимум правил.

они даже не научились не верить заявлениям всяких деятеле и контор о безопасности той или иной фигни.

фраза Мы защитим вас от шуршунчика означает на деле Мы не хотим чтоб шуршунчик выпил у вас кровь которую мы хотим выпить сами. или как вариант Мы придумали шуршунчика чтоб запугать им вас тогда вы сами предоставите нам доступ к своему тельцу чтоб мы смогли полакомиться.

ну а чтоб определить реальный шуршунчик или нет нужно мозг включать а с этим у юзеров сам знаешь хреново.

вот скажи ты лично сам проверил написанное выше в разных браузерах? наверняка поленился ведь?

наверняка поленился ведь?

okkamas_knife, Наверняка ... а зачем проверять ,если информация вызывает доверие

... а зачем проверять ,если информация вызывает доверие

Обычному пользователю некогда этим заниматься.

Ведь нужно перелопатить кучу информации, научиться хотя бы основам.

А если у тебя работа непрофильная или две? Семья.

Поэтому, более озабоченные безопасностью, юзают продукты доработанные специалистами.

Например, TOR.

Правда, поговаривают, что специалисты из TOR основной считают работу в ФБР...

Да и где гарантия, что всякие proxy/VPN сервисы не контролируются кем-то со стороны?

Неверная формулировка . Стук - когда браузер сливает информацию . Когда сайты следят за разностью возможностей браузеров (а так будет всегда , пока у всех не будет один и тот же , одной , неразвивающейся версии) - шпионаж . Соответственно не к мозилле придираться , а со слишком "любопытными" сайтами бороться . Например просто не заходить .

поговаривают, что специалисты из TOR основной считают работу в ФБР

Поговаривают те - кому "специалисты из TOR" мешают следить за пользователями и ограничивать доступность неугодных ресурсов .

AlAvis пишет: Стук - когда браузер сливает информацию .

а это что - не слив?

один простой запрос странички в дефолтном браузере уже сливает сайту твою версию браузера поддерживаемые языки и форматы твою операционку

и это только юзерагент и парочка заголовков а их там гораздо больше

а уж если владелец сервера спросит(используя возможности скриптов стилей хтмл) то браузер не спрашивая тебя сольёт гораздо больше инфы.

а пример собственно приведён для ттого чтоб понимать что если скрипты и заголовки ещё можно както порезать в фф то вот такие вот дыры заткнуть совсем непросто даже тому кто разбирается.

Ultima2m пишет: Поэтому, более озабоченные безопасностью, юзают продукты доработанные специалистами.

Например, TOR.

Правда, поговаривают, что специалисты из TOR основной считают работу в ФБР...

Да и где гарантия, что всякие proxy/VPN сервисы не контролируются кем-то со стороны?

так вот я и талдычу что когда ктото говорит про безопасность и её улучшение это обман и намеренное введение в заблуждение юзера.

а следовательно полагаться на чьито там заверения глупо.

если ты купил сапоги это не значит что они защитят тебя от промокания потому что лужа может оказаться глубже

и надевание химзащиты или скафандра не поможет потому что на дне может оказаться острая арматура или какаято зубастая хрень.

поэтому даже надев всё это изабравшись в танк надо осознавать что ты не в безопасности и двигаться по асфальтированной дороге объезжая лужи и прочие подозрительные места.

надо просто осознавать хотябы часть опасностей и вести себя соответственно.

и да безопасность и удобства никогда не бывают вместе и если чтото делается для удобства то в 99% случаев это в ущерб безопасности.

до кучи желающие могут почитать как отслеживать действия пользователя с помощью только CSS https://habrahabr.ru/post/348196/

статья вобщемто "капитанская" и далеко не полная но всё же как пример того что собирать данные можно и с выключенными скриптами сойдёт.

ну и бонусом напомню что тэги script и style ддля того чтоб запихнуть скрипт и стиль на страничку юзать совершенно необязательно

например можно юзать подобное <div style="blabla...." onmouseover="alert(ololo)">

и таки я еще не сказал про использование тэга img ? не? ну так элементарно же - есть например формат apng который тот же ие не поддерживает

втыкаем его и смотрим отобразился или нет и вот мы уже знаем что у юзера мозилловский движок или другой.

(отследить можно также стилем)

плюс в него (в тэг) можно втыкать любой урл т.к. браузер распознаёт картинку по заголовку что предоставляет дополнительные воззможности для скрытия слежки.

и это юзается - возмите любую картинку с мордокниги - без запросной части фиг вам а не картинка.

я уж молчу про всякие радикалы итп которые без заголовка реферер (аддрес страницы с какой пришёл запрос) фиг что покажут.

ну и что? я ж написал что это не единственный вариант а самый простой

берём тот же @support и проверяем что поддерживается, а что нет и на этом основании вычисляем

возможно чисто правилами вывести юзеру нужное будет затруднительно но ведь это вобщемто и не нужно

достаточно того что ты можешь проанализировать пришедшие запросы типа если поддерживается такое правило то запросить одну картинку если другое то другую и по совокупности вычислить даже версию.

и да я в курсе что в поздних версиях ие конструкция условных комментарием не работает.

задача то не полноценную определялку соорудить а наглядный пример да еще без обработки на сервере.

хехе а вот вам ещё и CSS кейлоггер чтоб воровать пароли

а прикол в том что стиль для страницы может быть прописан не только в её коде но и в стайлише юзерхроме и в любом дополнении\кнопке\юзерском скрипте

и что для этого не нужно много писать достаточно одной строчки @import('урл')

как вы думаете на амо проверяют стили в дополнениях?

а на скольких сайтах подключены внешние цсски?

зы выражаю благодарность автору тех статей за проделанную работу (про демонстрации очевидного но всем же лень писать как и мне - только ща сподвигнулся на этот прмер а знал то давно)

Расширение предлагается. Толк есть? Не понятно, на 52ESR не ставится.

CSS Exfil Protection

ifln пишет: Расширение предлагается. Толк есть? Не понятно, на 52ESR не ставится.

CSS Exfil Protection

фуфло. спекуляция на теме . защитит возможно при одном варианте но стоит чуток поменять способ и толку ноль

товарищ взял пример реализации атаки и сделал конкретно против него.

(он там инпуты проверяет и всё! кто мешает в качестве селектора вместо input указать *[type="text"] например(это я условно) или #ид_инпута)

вобщем ложное чувство безопасности это всё что даёт это расширение.

okkamas_knife, получается, что импортировать стили из внешних историчников это чревато и поэтому надо все стили держать у себя?

dreamkz пишет: получается, что импортировать стили из внешних историчников это чревато и поэтому надо все стили держать у себя?

именно

и не только стили.

вот ты вставил картинку со стороннего ресурса и даже прописал в урл котик.жпг но никто не мешает владельцу стороннего ресурса одавать по этому запрсу не jpg а svg изображение - а внутрь свг уже можно воткнуть и стили и скрипты и фреймы вобщем весь набор для осуществления пакостей (если интересно почитай про этот формат на том же мдн или в вики.)

okkamas_knife, спасибо за ликбез! Казалось бы, безобидный CSS, опенсорсный софт и т.д. но всё не так просто в этом мире

и еще немного цсс пакостей

никаких скриптов только хтмл и стиль внутри

очень нехило грузит процессор, самый прикол что если сделать цвета рядом т.е. 000000 и 010101 то визуально цвет будет одинаковый но для компа отличается а значит проц будет грузиться

ну то есть я делаю внутри дива с чёрным фоном все эти анимации с трансформацией объектов у которых цвет #010101 видуально будем иметь просто черный див но грузящий процесор

осторожно! моргание на странице может вызвать припадок у эпилептиков.

Код:

data:application/x-zip;base64,UEsDBBQAAAAIAEp+Wk5l2WC6yAIAAO0MAAAJAAAAemh1dDEuaHRtxVftjqIwFH2VLpNJnB8qIBgX0exr7M8KRRqBkra6I8Z3336IIB8Bo8n4wym9556eXntPGT/mabL1YwTDrc8xT9C2iI/cn+uxz/g5QYCfc7QxOPrm84AxYzsrjrsMF5d/OOSxB8z8G/zCaU4ohxlfxwjvY+6BVWN+R2iI6DRBkQi6MshIgkPAKcxYDimqMFQwDIJ2hHOSesAyK9iHqT7rq5R4QjT+YY2c5D0CP24CrUtOGOaYZB6gKIEcn1BdkZYiCNaCSw2qXHtUrmXes6fW6oFgMYrArhEslppAn4CnxVepL2hX+a9Kd0blL2r5rqPzZeFGJbv3XFtnimWfK9h0aarMPwd0jihMEQOHBAbgElGSXtR5iwgVPaCGgg79nYiErysnPdGVCjcJxWIvcE5tFdeVAReY4RTKLU7DI4V6rzObrav5TCzslQvX5jFHVI8CcsxEIXAW4UzM1jAhpijQpDAR+ExI0KV9buV3LFsvY0SyWwl3MDjsqWAKBV9CqAc+okg3PSddURmLovX1uiPhuWcXptvahlzyPcWT9j+uHZcPvXzz1qXZ466u22mvoq1afliaKgzxkXnAcT/XHZWC6lNjFOJzyPhzXqKGlXynT77dDFxn+wQWsLxTVgOXyvCue49KI70qjdL+WSq5X8Fup5T2fM/pG15wlFlW9dV+JzVaz/42bpU77o5wah7tNO1S0hRDjdm545rXUcIhRxMzRPuv/iaOojZTJ8/vG9HtR+zpeKvV8Hoz7zYu2fxFy/xZABM0mZmW2nA7Ys0cEdHW0a1/1dYvwe/R78/Vm+nWn+tXV+WcampjGFs/xCeAw40hg7VHdR4NECSQMf0EDfAYbsYLCZgLhP5+BNsDXPZILmlhNZnyGq09li+KJVk5UbK1kPZo5KIP2cRnuHhUJCYqQfq5zG3i7JG4xUic04Pr/JYHQ/xR/+b8B1BLAQI/ABQAAAAIAEp+Wk5l2WC6yAIAAO0MAAAJACQAAAAAAAAAIAAAAAAAAAB6aHV0MS5odG0KACAAAAAAAAEAGACghpnT0c3UAQRbULnPzdQBUJZLuc/N1AFQSwUGAAAAAAEAAQBbAAAA7wIAAAAA

как использовать бяку кроме как сажать батарейку и жрать ресурсы думаю придумают.